RSAとは何か?公開鍵暗号方式の基礎から実用例まで完全解説

デジタル社会において、情報セキュリティの重要性が増す中、RSAは最も広く使われている公開鍵暗号方式の一つです。インターネットバンキングやデジタル署名など、私たちの日常生活に深く関わるセキュリティ基盤として採用されています。本記事では、RSAの基本概念から実務での活用方法まで、ビジネスパーソンに必要な知識を体系的に解説します。

目次

1. RSAの基礎知識

1.1. RSAとは何か

RSAは、現代の情報セキュリティにおいて最も広く使用されている公開鍵暗号方式の一つです。この暗号方式は、データの暗号化やデジタル署名に利用され、インターネット上での安全な通信を実現する重要な技術として知られています。

RSAの特徴は、公開鍵と秘密鍵という2つの異なる鍵を用いることにあります。公開鍵は誰でも利用できる形で公開され、秘密鍵は受信者のみが保持します。この仕組みにより、従来の共通鍵暗号方式では実現できなかった、安全な鍵配送の問題を解決することが可能となりました。

1.2. RSAの歴史と開発背景

RSA暗号は1977年に開発された暗号方式です。発明者であるRon Rivest(ロン・リベスト)、Adi Shamir(アディ・シャミア)、Leonard Adleman(レオナルド・エーデルマン)の頭文字を取って「RSA」と名付けられました。当時、インターネットの普及に伴い、安全な通信方式の確立が急務となっていました。

それまでの暗号方式は、送信者と受信者が同じ鍵を共有する共通鍵暗号方式が主流でした。しかし、鍵の安全な配送が大きな課題となっていました。RSAは、この問題を数学的な原理を用いて解決し、現代の暗号技術の基礎を築きました。

1.3. RSAという名称の由来

RSAの名称は、先述の通り3人の発明者の頭文字に由来します。この暗号方式の開発は、マサチューセッツ工科大学(MIT)で行われ、当時としては革新的な暗号アルゴリズムとして注目を集めました。

RSA暗号の特徴的な点は、その安全性が素数の性質に基づいていることです。大きな数の素因数分解の困難さを利用して、暗号化されたデータの解読を実質的に不可能にしています。

1.4. 公開鍵暗号方式におけるRSAの位置づけ

現代の暗号技術において、RSAは最も信頼される公開鍵暗号方式の一つとして認識されています。特に、デジタル署名や証明書の発行など、重要な情報セキュリティインフラストラクチャーの基盤として広く採用されています。

RSAの重要性は、その安全性と実用性にあります。適切な鍵長を選択することで、現代のコンピュータでも解読が極めて困難な暗号強度を実現できます。

2. RSAの仕組みと特徴

2.1. 公開鍵と秘密鍵の概念

RSAにおける公開鍵と秘密鍵は、数学的に関連した一対の鍵です。公開鍵は誰でもアクセスできる形で公開され、暗号化やデジタル署名の検証に使用されます。一方、秘密鍵は所有者のみが保持し、復号や署名の生成に使用されます。

この非対称な仕組みにより、従来の共通鍵暗号方式では必要だった、事前の秘密鍵の共有が不要となりました。これにより、インターネット上での安全な通信が実現可能となりました。

2.2. 暗号化と復号の基本プロセス

RSAの暗号化プロセスは以下のような流れで行われます:

1. 送信者は受信者の公開鍵を用いて平文を暗号化します

2. 暗号文は通信回線を通じて受信者に送信されます

3. 受信者は自身の秘密鍵を用いて暗号文を復号します

このプロセスにより、たとえ通信が傍受されても、秘密鍵を持たない第三者は暗号文を解読することができません。

2.3. RSAの数学的基礎

RSAの安全性は、大きな数の素因数分解の困難さに基づいています。具体的には、以下の原理に依存しています:

1. 2つの大きな素数を選び、その積を求めることは容易です

2. しかし、その積から元の素数を求めること(素因数分解)は、現代のコンピュータでも極めて困難です

この数学的な性質により、RSAは高い安全性を実現しています。

2.4. 鍵長と安全性の関係

RSAの安全性は、使用する鍵の長さ(ビット数)に大きく依存します。現在の標準的な実装では、2048ビットや4096ビットの鍵長が使用されています。

鍵長が長いほど安全性は高まりますが、その分、暗号化や復号の処理に時間がかかるようになります。そのため、用途や必要なセキュリティレベルに応じて、適切な鍵長を選択することが重要です。

3. RSAのセキュリティ

3.1. RSAの安全性を支える要素

RSAの安全性は、複数の重要な要素によって支えられています。その中核となるのが、大きな数の素因数分解の困難さです。現代のコンピュータ技術をもってしても、十分な長さの鍵を使用した場合、その解読は事実上不可能とされています。

特に重要なのは、公開鍵と秘密鍵の生成に使用される素数の選択です。これらの素数は、暗号の強度を決定づける重要な要素となります。また、乱数生成のアルゴリズムの品質も、RSAの安全性に大きく影響を与えます。

3.2. 推奨される鍵長

現在のRSAでは、最低でも2048ビットの鍵長が推奨されています。より高度なセキュリティが必要な場合は、4096ビットの鍵長が使用されることもあります。鍵長の選択は、以下の要因を考慮して決定されます:

1. データの機密性要件

2. 保護期間の長さ

3. 処理性能とのバランス

4. 法規制やコンプライアンス要件

3.3. 想定される攻撃手法と対策

RSAに対する主な攻撃手法には、以下のようなものがあります:

1. 総当たり攻撃:十分な鍵長を使用することで対策可能です

2. タイミング攻撃:実装時に処理時間の均一化を図ることで防げます

3. 中間者攻撃:デジタル証明書の適切な検証により防止できます

これらの攻撃に対しては、適切な実装と運用管理が重要です。特に、暗号化処理のタイミングを均一化することや、適切な乱数生成器の使用が推奨されています。

3.4. 量子コンピュータへの対応

量子コンピュータの発展は、現在のRSAの安全性に対する重大な脅威となる可能性があります。量子コンピュータが実用化されれば、現在のRSAの基盤となっている素因数分解の困難さが克服される可能性があるためです。

4. RSAの実務での活用

4.1. デジタル署名での利用

RSAは、デジタル署名の生成と検証に広く利用されています。デジタル署名では、文書の作成者が秘密鍵を用いて署名を生成し、受信者は作成者の公開鍵を用いてその署名を検証します。

この仕組みにより、以下の重要な特性が確保されます:

1. 文書の真正性の証明

2. 否認防止

3. 改ざん検知

4.2. SSL/TLSでの活用

RSAは、SSL/TLS暗号化通信において重要な役割を果たしています。特に、通信の初期段階での鍵交換プロセスでRSAが使用され、その後の通信では共通鍵暗号方式が使用されます。

この組み合わせにより、セキュリティと処理効率の両立が実現されています。RSAによる安全な鍵交換の後、より高速な共通鍵暗号方式でデータの暗号化を行うことで、効率的な暗号化通信が可能となっています。

4.3. 電子商取引での応用

電子商取引における個人情報や決済情報の保護に、RSAは不可欠な役割を果たしています。特に、クレジットカード情報やその他の機密データの送信時に使用され、安全な取引を実現しています。

また、デジタル署名との組み合わせにより、取引の真正性と否認防止も確保されています。これにより、オンラインでの安全な商取引が可能となっています。

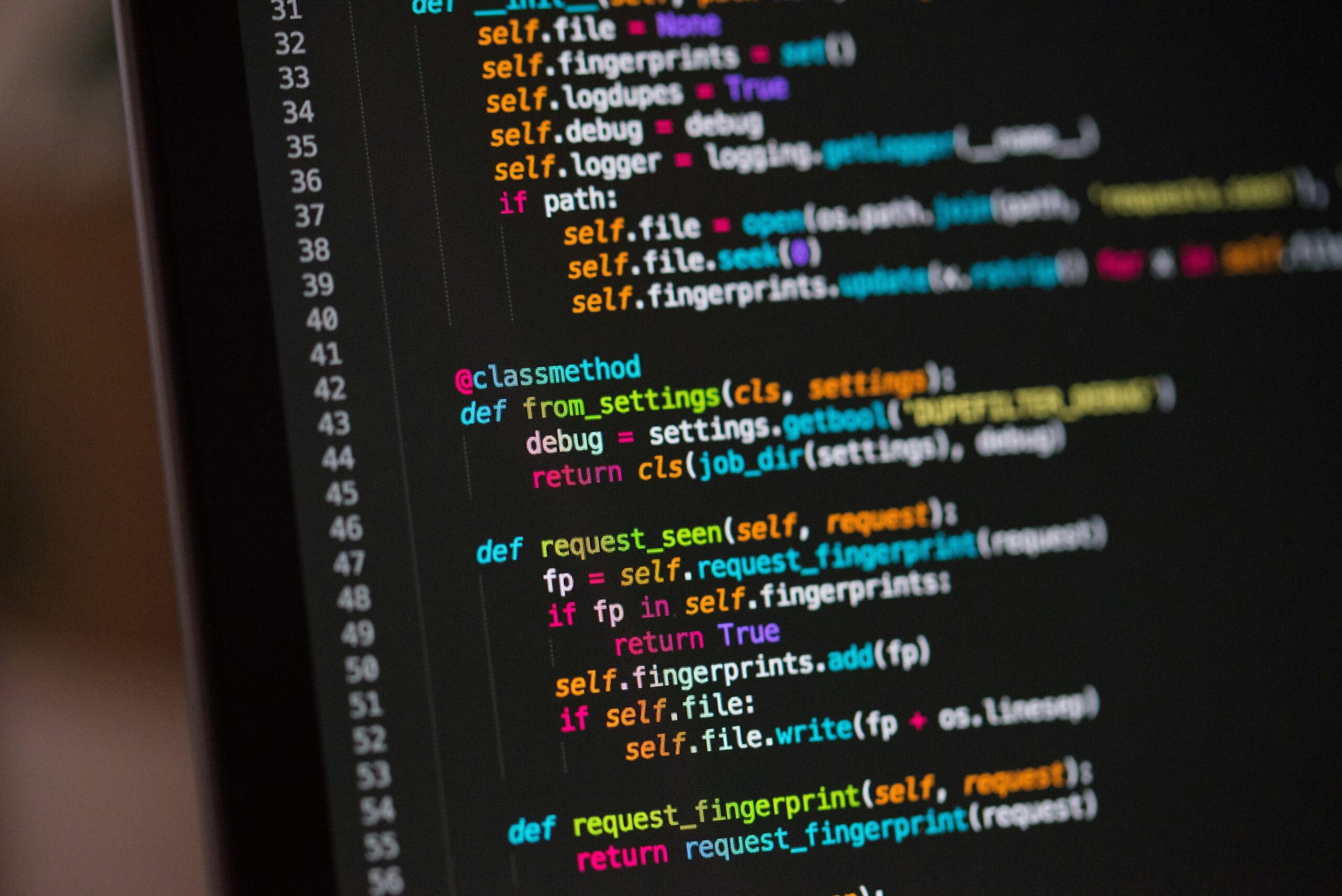

4.4. 暗号化通信の実装例

RSAの実装には、様々なライブラリやツールが提供されています。主要なプログラミング言語には、RSAを扱うための標準的なライブラリが用意されており、以下のような機能を提供しています:

1. 鍵ペアの生成

2. 暗号化と復号の処理

3. デジタル署名の生成と検証

5. RSAのメリットとデメリット

5.1. 他の暗号方式との比較

RSAの主なメリットには、以下のようなものがあります:

1. 鍵配送問題の解決

2. 高い安全性

3. デジタル署名への適用が容易

一方で、共通鍵暗号方式と比較すると、処理速度が遅いというデメリットがあります。そのため、実務では両者を組み合わせて使用することが一般的です。

5.2. 処理速度と計算コスト

RSAの処理速度は、鍵長に大きく依存します。鍵長が長くなるほど、暗号化や復号の処理に時間がかかるようになります。特に、大量のデータを扱う場合には、処理速度が重要な考慮事項となります。

そのため、実際の運用では、RSAと共通鍵暗号方式を組み合わせたハイブリッド方式が採用されることが多くなっています。

5.3. 導入・運用における留意点

RSAの導入と運用には、以下のような点に注意が必要です:

1. 適切な鍵長の選択

2. 秘密鍵の厳格な管理

3. 証明書の有効期限管理

4. バックアップと復旧手順の整備

特に、秘密鍵の管理は最も重要な要素の一つです。秘密鍵が漏洩した場合、システム全体のセキュリティが損なわれる可能性があるためです。

6. RSAの管理と運用

6.1. 鍵の生成と管理

RSAの安全な運用において、鍵の生成と管理は最も重要な要素の一つです。鍵の生成プロセスでは、十分な強度の乱数生成器を使用し、適切な鍵長を選択することが不可欠です。公開鍵と秘密鍵のペアは、以下のような手順で管理される必要があります:

1. 秘密鍵の安全な保管場所の確保

2. アクセス権限の厳格な管理

3. 定期的なバックアップの実施

4. 鍵の更新計画の策定

特に秘密鍵の管理には細心の注意が必要です。物理的なセキュリティと論理的なセキュリティの両面から、適切な保護措置を講じる必要があります。

6.2. 証明書の運用体制

RSAを用いた公開鍵基盤(PKI)では、デジタル証明書の適切な運用が重要です。証明書の運用体制には、以下のような要素が含まれます:

1. 証明書発行プロセスの確立

2. 有効期限管理の仕組み

3. 失効処理の手順

4. 証明書更新の計画

これらの運用プロセスを確実に実施するために、専門的な知識を持つ担当者の配置と、明確な役割分担が必要となります。

6.3. セキュリティポリシーの策定

RSAの運用に関するセキュリティポリシーには、以下のような項目を含める必要があります:

1. 鍵管理の手順と責任範囲

2. アクセス制御の方針

3. 監査ログの取得と保管

4. インシデント対応手順

このポリシーは、組織の規模や業務内容に応じて適切にカスタマイズする必要があります。また、定期的な見直しと更新も重要です。

6.4. インシデント対応計画

セキュリティインシデントへの対応計画には、以下のような要素が含まれます:

1. インシデントの検知方法

2. 初動対応の手順

3. 被害の最小化措置

4. 復旧手順と再発防止策

特に、秘密鍵の漏洩や不正使用が疑われる場合の対応手順を、あらかじめ明確に定めておく必要があります。

7. RSAの将来展望

7.1. 次世代暗号技術との関係

RSAは現在も広く使用されていますが、次世代の暗号技術の開発も進んでいます。特に注目されているのは、以下のような技術です:

1. 楕円曲線暗号(ECC)

2. 格子暗号

3. 多変数公開鍵暗号

これらの新しい暗号技術は、RSAと比較してより効率的な処理や、より高度な安全性を提供する可能性があります。しかし、RSAの実績と信頼性は、依然として高く評価されています。

7.2. 量子耐性暗号への移行

量子コンピュータの発展に伴い、RSAの安全性に対する懸念が高まっています。このため、量子コンピュータによる攻撃にも耐えうる新しい暗号技術(量子耐性暗号)の研究が進められています。

量子耐性暗号への移行は、以下のような段階で進められると予想されます:

1. 新しい暗号アルゴリズムの標準化

2. 既存システムの段階的な更新

3. ハイブリッド運用期間の設定

4. 完全移行の実施

この移行は、慎重かつ計画的に進める必要があります。特に、重要なインフラストラクチャーシステムでは、十分な検証と準備期間が必要となります。

7.3. ビジネスにおける今後の展開

RSAの将来的な展開については、以下のような方向性が考えられます:

1. クラウドサービスとの統合強化

2. IoTデバイスでの利用最適化

3. ブロックチェーン技術との連携

4. AIを活用した運用管理の効率化

特に、デジタルトランスフォーメーション(DX)の進展に伴い、RSAを含む暗号技術の重要性は一層高まると予想されます。セキュリティ要件の高度化に対応しつつ、効率的な運用を実現することが課題となっています。

また、新しい技術やサービスの登場に伴い、RSAの利用形態も変化していく可能性があります。特に、クラウドサービスやモバイルデバイスでの利用に適した実装方法の開発が進められています。

しかし、RSAの基本的な価値である安全性と信頼性は、今後も重要な要素であり続けるでしょう。新しい技術との組み合わせや、運用方法の最適化を通じて、RSAは進化を続けていくと考えられます。

よくある質問と回答

RSAに関する基本的な質問

Q: RSAとは何の略ですか?

A: RSAは、開発者であるRivest(リベスト)、Shamir(シャミア)、Adleman(エーデルマン)の3名の頭文字を取って名付けられました。

Q: RSAの鍵長とは何ですか?

A: 鍵長は暗号化に使用される鍵のビット数を指します。現在は2048ビットや4096ビットが一般的で、長いほど安全性が高まります。

Q: 公開鍵暗号方式の代表例は何ですか?

A: RSAが最も代表的な公開鍵暗号方式です。その他にも楕円曲線暗号(ECC)などがありますが、RSAが最も広く使用されています。

RSAの技術的な質問

Q: RSAはどのような仕組みで安全性を確保していますか?

A: 大きな数の素因数分解の困難さを利用しています。公開鍵と秘密鍵は数学的に関連していますが、公開鍵から秘密鍵を導き出すことは極めて困難です。

Q: RSAの処理速度は速いですか?

A: 共通鍵暗号方式と比較すると処理速度は遅くなります。そのため、実際の運用では、RSAと共通鍵暗号方式を組み合わせて使用することが一般的です。

RSAの実務的な質問

Q: RSAはどのような場面で使用されていますか?

A: SSL/TLS通信、デジタル署名、電子証明書など、さまざまな場面で使用されています。特にインターネットセキュリティの基盤技術として重要な役割を果たしています。

Q: RSAの導入にあたって注意すべき点は何ですか?

A: 適切な鍵長の選択、秘密鍵の厳格な管理、証明書の有効期限管理、定期的な更新計画の策定などが重要です。

RSAの将来に関する質問

Q: 量子コンピュータはRSAの脅威となりますか?

A: はい、量子コンピュータの実用化により、現在のRSAの安全性が脅かされる可能性があります。そのため、量子耐性暗号の研究開発が進められています。

Q: RSAは今後も使い続けられますか?

A: 当面は主要な暗号方式として使用され続けると予想されます。ただし、新しい技術の発展に応じて、より安全な暗号方式への移行が検討される可能性があります。

RSAの数学的原理はどのようなものですか?

Q: RSAの数学的原理はどのようなものですか?

A: RSAは整数論に基づく暗号方式です。二つの大きな素数の積からなる合成数の素因数分解の困難さを安全性の基盤としています。公開鍵と秘密鍵は特定の数学的関係を持ちますが、大きな桁数の合成数を素因数分解することは、現在のコンピュータでは非常に時間がかかる問題とされており、この特性が暗号としての強さを担保しています。

RSAの鍵の種類と特徴を教えてください

Q: RSAの鍵の種類と特徴を教えてください

A: RSAでは公開鍵と秘密鍵の2種類があります。各種鍵は数学的に関連していますが、それぞれの特徴が異なります。公開鍵は誰でも使用できるよう公開される形状を持ち、主に暗号化や署名検証に使われます。秘密鍵は所有者だけが保持する状態を維持し、復号や電子署名の生成に用います。これらの鍵は、機械部品における軸とボスの関係に似ており、一方が他方に合致する形で動力伝達の役割を果たします。

RSAの鍵のサイズと強度の関係性について

Q: RSAの鍵のサイズと強度の関係性について

A: RSAの鍵の寸法(ビット長)と強さには直接的な関係があります。鍵長が大きいほど、暗号解読が困難になり安全性が向上します。例えば、1024ビットの鍵と比較して2048ビットの鍵は、理論上は解読に要する計算量が指数関数的に増加します。これは材料工学における許容面圧のように、特定の桁数を下回ると安全性が保証できなくなる下限値があります。現在は2048ビット以上が推奨され、重要な通信内容には4096ビットが用いられるケースもあります。

RSAと共通鍵暗号方式の併用はなぜ行われるのか

Q: RSAと共通鍵暗号方式の併用はなぜ行われるのか

A: RSAは数学的演算を多用するため処理速度が遅いという特性があります。一方、共通鍵暗号方式は高速ですがキー交換の問題を抱えています。この理由から、両者を組み合わせるハイブリッド方式が実用的です。具体的には、RSAで共通鍵を安全に交換し、その後の大量データの暗号化には共通鍵暗号を使用するという原則が広く採用されています。これは機械設計において各部品の特性を活かした複合的な設計を行うことに似ています。

産業分野でのRSAの実用例

Q: 産業分野でのRSAの実用例

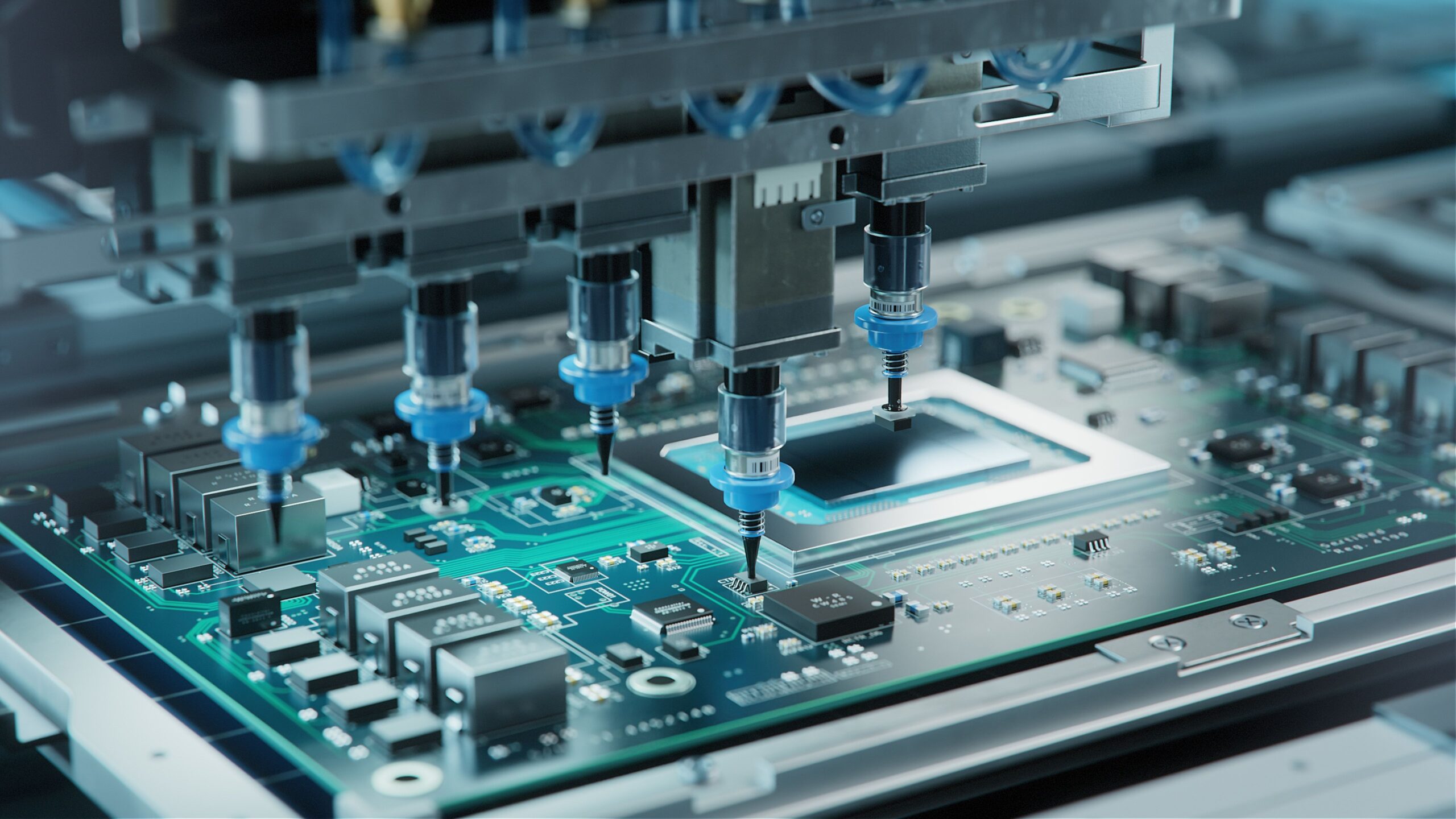

A: RSAは様々な産業分野で活用されています。金融分野では取引の認証や電子署名に、医療分野では個別の患者データ保護に利用されています。また、製造業のスマートファクトリーでは、IoT機器間の安全な通信確立にRSAが使われており、これは工場内の各種機械装置における軸受けがスムーズな動力伝達を保証するのに似た役割を果たしています。重要インフラの制御システムでも、通信の暗号化と認証にRSAが採用されています。

RSAの鍵管理における最良の実践方法

Q: RSAの鍵管理における最良の実践方法

A: RSAの秘密鍵は適切に管理する必要があります。下記のような実践方法が重要です。まず、ハードウェアセキュリティモジュール(HSM)の使用が推奨されます。これは材料の特性を活かした保管庫のような役割を果たします。また、秘密鍵へのアクセス権限を最小限の人員に限定し、複数人による承認プロセスを導入することも重要です。鍵のバックアップと復旧計画も必須であり、定期的な監査とローテーションにより鍵の状態を健全に保ちます。

RSA暗号の国際標準と互換性について

Q: RSA暗号の国際標準と互換性について

A: RSAは国際的に広く認められた暗号方式であり、PKCS(Public-Key Cryptography Standards)などの標準形状で規定されています。特にPKCS#1はRSAの詳細を定義しており、異なるシステム間の互換性を確保しています。これは機械部品における標準化された寸法と同様の役割を果たし、異なるベンダー間での互換性を実現しています。ただし、実装の細部やパディング方式の違いによって完全な互換性が得られないケースもあるため、導入時には注意が必要です。

量子コンピュータ時代に向けたRSAの代替技術

Q: 量子コンピュータ時代に向けたRSAの代替技術

A: 量子コンピュータの発展により、RSAの安全性が脅かされる可能性があるため、代替技術の研究が進められています。格子暗号、ハッシュベース暗号、符号ベース暗号などが候補として挙げられ、これらは量子アルゴリズムでも解読が困難とされています。これは新しい材料や加工技術が従来の機械部品の強さや形状の概念を変えるのに似ています。NISTは現在、量子耐性がある暗号方式の標準化を進めており、将来的にはRSAから新技術への移行が予測されています。